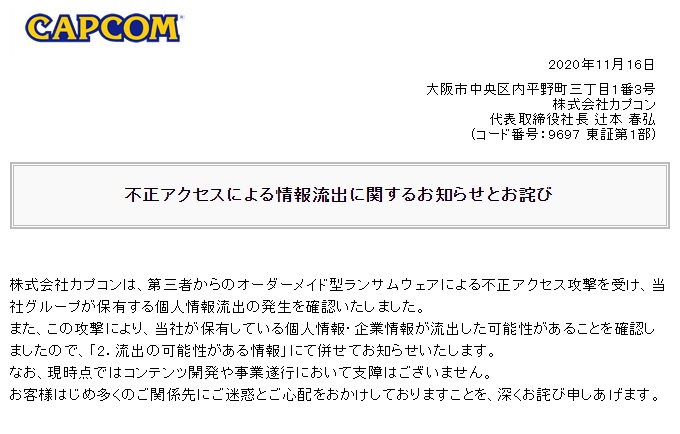

カプコンは、サイバー犯罪グループによるランサムウェアによる不正アクセス攻撃を受け、カプコングループが保有する個人情報の流出が発生していることを確認したと発表した。確認されたのは従業員、元従業員の氏名や住所などの個人情報9件、また販売レポート、財務情報など。

また日本国内・北米の顧客、取引先、株主、退職者および家族情報、採用応募者情報などの個人情報が最大約35万件、売上情報や開発資料なども流出した可能性があるとしている。なおこの流出件数の総数は、一部ログの喪失などから特定できないため、現時点で判明している最大数を示したものとしている。

ランサムウェアとは、身代金として金銭を得ることを目的に、企業などのネットワークに侵入。データを暗号化してアクセスができなくしたり、データを盗みんだ上で脅迫するマルウェアのこと。

このカプコンへのランサムウェア攻撃は11月2日未明に発生した模様で、カプコンは同日に社内システムの接続障害を確認しており、同月4日にシステム障害を公表している。

その後、9日に「Ragnar Locker」と名乗るグループが犯行声明を掲載した。その犯行声明によると、約1テラバイトの顧客、取引先、株主、従業員、退職者の個人情報、および業務関連の情報、契約書などの機密データをダウンロードしたと主張した。

Japanese game dev Capcom hit by cyberattack, business impacted – @LawrenceAbramshttps://t.co/BP0P16YJPA

— BleepingComputer (@BleepinComputer) November 4, 2020

じつはこの犯行声明よりも前の11月6日に、カプコンへのサイバー攻撃は情報セキュリティメディア「BleepingCompute」が報じており、顕在化していた。BleepingComputeは、Ragnar Lockerがカプコンに身代金として約11億円相当の仮想通貨を要求しているなど、犯行声明に書かれていないところまで詳細な内容を報じている。

この報道のきっかけはセキュリティ専門家と名乗るPancak3なる人物が、攻撃に使われたランサムウェアや、盗まれたファイルを閲覧したことからきっかけだという。Pancak3氏がなぜ犯行声明よりも早く情報を入手できたのか、詳しい経緯は明らかになっていない。

カプコンは今回の発表で、個人情報の流出が確認された可能性のある人は個別に連絡を行い、経緯や状況の説明をはじめているとし、専門の窓口を設置。対策ソフトを投入しサーバーの再構築と情報の確認作業を実施中だという。ほかにもRagnar Lockerのメッセージを確認しており、大阪府警に通報、またセキュリティに造詣の深い外部企業や弁護士の協力を仰ぐ体制にしている。

引き続き全容解明と情報開示をしていくとするとして、不審な郵送物が届いたり、連絡が入る可能性があるとして注意喚起をしている。

なおクレジットカード情報は外部委託してカプコンが保有していないので、クレジットカード情報の流出はなく、またカプコンのゲームをプレイするためのインターネット接続やカプコン公式サイトへのアクセスで被害が拡大することはないという。またゲームの開発への支障もないとしている。

世界的に活躍する日本の大手ゲーム企業を狙ったランサムウェアによる不正アクセスとしては、これまでにない大規模な事件となりそうだ。被害の全容とカプコンの今後の対応が注目される。

ライター/福山幸司